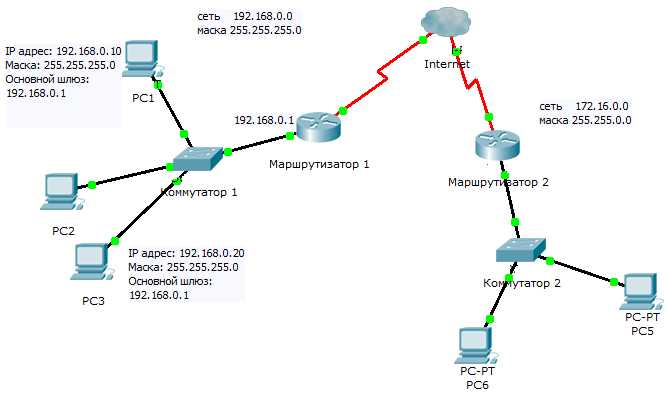

Локальный сервер по умолчанию недоступен из глобальной сети из-за ограничений маршрутизации, NAT и отсутствия публичного IP-адреса. Однако существует несколько технически проверенных способов обеспечить доступ к нему извне без необходимости разворачивать полноценную инфраструктуру хостинга.

Первый и самый прямолинейный способ – проброс портов (port forwarding) на маршрутизаторе. Для этого необходимо зайти в панель управления роутером, определить внутренний IP-адрес устройства, на котором работает сервер, и настроить переадресацию нужного порта (например, 80 или 443) на этот адрес. При этом важно отключить UPnP и использовать статический IP внутри локальной сети, чтобы избежать сбоев при смене адреса.

Если провайдер предоставляет серый IP (находящийся за NAT), проброс портов будет невозможен. В этом случае можно использовать обходные инструменты, такие как ngrok, localtunnel или Cloudflare Tunnel. Они создают зашифрованное соединение между вашим сервером и публичной точкой доступа, автоматически обеспечивая внешний доступ к сервису без вмешательства в настройки маршрутизатора.

Для более стабильных решений подходит настройка обратного прокси-сервера на удалённом VPS. С помощью связки SSH-туннелирования (опция RemoteForward) и Nginx можно проксировать запросы с публичного сервера на локальный. Это решение требует покупки VPS, но даёт больше контроля и гибкости, особенно при необходимости масштабирования или защищённого доступа (через TLS).

Некоторые провайдеры также предлагают услугу получения статического публичного IP-адреса за дополнительную плату. В сочетании с собственным доменным именем и правильно настроенным брандмауэром это позволяет создать постоянный, безопасный доступ к локальному серверу без сторонних сервисов.

Настройка переадресации портов на маршрутизаторе

Для обеспечения доступа к локальному серверу из внешней сети необходимо выполнить переадресацию портов (port forwarding) на маршрутизаторе. Это позволяет направлять входящие соединения на конкретный IP-адрес и порт внутри локальной сети.

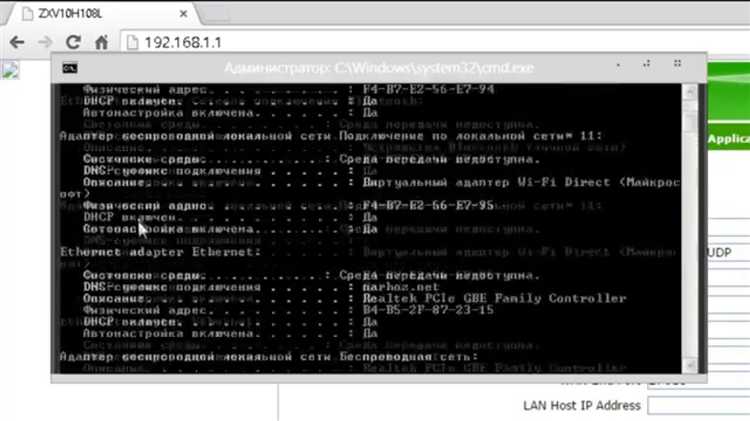

Войдите в веб-интерфейс маршрутизатора через браузер, введя IP-адрес шлюза (например, 192.168.0.1 или 192.168.1.1). Авторизуйтесь с помощью учетных данных администратора. Перейдите в раздел «Переадресация портов», «Port Forwarding» или «Virtual Server» – наименование может отличаться в зависимости от производителя оборудования.

Создайте новое правило. Укажите внешний порт (например, 80 для HTTP или 443 для HTTPS), внутренний IP-адрес устройства, на котором работает сервер (например, 192.168.1.100), и внутренний порт, на который будет перенаправлен трафик. Протокол – TCP, UDP или оба, в зависимости от требований сервиса. Пример: внешний порт 8080, внутренний IP 192.168.1.100, внутренний порт 80, протокол TCP.

Убедитесь, что локальный IP-адрес сервера является статическим. Это исключит сбои при динамической смене адреса. В большинстве маршрутизаторов это настраивается в разделе DHCP – там можно вручную привязать IP-адрес к MAC-адресу устройства.

После сохранения изменений перезагрузите маршрутизатор (если требуется) и проверьте доступность сервера извне, используя внешний IP-адрес (можно узнать через сервисы типа whatismyipaddress.com) и указанный порт. Например: http://123.45.67.89:8080.

Если подключение не устанавливается, проверьте настройки брандмауэра сервера и маршрутизатора, а также убедитесь, что выбранный порт не блокируется интернет-провайдером.

Получение статического или динамического публичного IP-адреса

Для обеспечения внешнего доступа к локальному серверу требуется публичный IP-адрес. Большинство домашних провайдеров предоставляют динамические IP-адреса, которые могут изменяться при каждом переподключении или через заданный промежуток времени. Это затрудняет постоянное подключение к серверу, поскольку адрес может стать недоступным в любой момент.

Статический IP-адрес остаётся неизменным и позволяет настроить устойчивый канал связи с сервером. Его можно запросить у провайдера через личный кабинет или по телефону. Услуга часто предоставляется на платной основе, особенно в сегменте домашних тарифов. При обращении уточните, будет ли адрес именно внешним (публичным), а не внутренним (серым), поскольку последние не позволяют прямого доступа из интернета.

Если провайдер предоставляет только динамический IP, можно использовать сервисы динамического DNS (DDNS), такие как No-IP, DynDNS или Afraid.org. Эти сервисы сопоставляют доменное имя с текущим IP-адресом, а обновление происходит через клиентскую программу или встроенную функцию в маршрутизаторе. Важно убедиться, что маршрутизатор поддерживает нужный DDNS-провайдер. Также рекомендуется включить автоматическую синхронизацию IP при изменениях соединения.

Для серверов с критическим доступом (например, веб-приложения или IoT-устройства) предпочтителен статический IP, так как он исключает вероятность неожиданного отключения из-за смены адреса. В случаях, когда статический IP недоступен, связка DDNS и корректно настроенного маршрутизатора обеспечивает приемлемую стабильность подключения.

Использование службы динамического DNS (DDNS)

Динамический DNS позволяет привязать доменное имя к изменяющемуся публичному IP-адресу. Это особенно актуально при использовании подключения с динамическим IP, который может меняться при каждом переподключении к провайдеру.

Для начала необходимо выбрать провайдера DDNS. Наиболее известные решения: No-IP, Dynu, DuckDNS. Некоторые из них предлагают бесплатные тарифы с базовой функциональностью, достаточной для работы домашнего сервера.

После регистрации в выбранной системе создается доменное имя, например, myserver.ddns.net. Далее на стороне пользователя реализуется механизм обновления IP-адреса. Это можно сделать двумя способами: через встроенную поддержку DDNS на маршрутизаторе или с помощью отдельного клиента, установленного на сервере или другом устройстве в сети.

Если маршрутизатор поддерживает DDNS, в его настройках указывается имя службы, логин, пароль и зарегистрированный домен. После этого маршрутизатор будет автоматически отслеживать изменения IP-адреса и обновлять запись в DDNS-службе без участия пользователя.

При отсутствии поддержки DDNS на оборудовании можно использовать официальный обновляющий клиент от провайдера или сторонние скрипты. Например, клиент от No-IP доступен для Linux и Windows и запускается как фоновый процесс.

Важно настроить постоянную работу клиента и обеспечить его автоматический запуск при перезагрузке. В Linux это можно реализовать через systemd или cron. Также рекомендуется периодически проверять актуальность привязки и, при необходимости, включить уведомления в личном кабинете DDNS-провайдера.

С помощью DDNS можно обращаться к серверу по доменному имени, даже если IP-адрес меняется. Это особенно удобно при организации удаленного доступа, подключении к VPN или использовании веб-приложений на домашнем хосте.

Настройка брандмауэра и открытие необходимых портов

Для обеспечения доступа к локальному серверу извне необходимо настроить брандмауэр таким образом, чтобы разрешить входящие соединения на порты, используемые серверным программным обеспечением. Например, для HTTP-сервера это порт 80, для HTTPS – 443, для SSH – 22, а для кастомных приложений – соответствующие нестандартные порты.

В Windows откройте «Дополнительные параметры» в настройках брандмауэра и создайте новое правило для входящего трафика. Укажите нужный порт и выберите действие «Разрешить подключение». Убедитесь, что правило активно для всех необходимых профилей (частного, публичного и доменного).

В Linux с UFW используйте команды:

sudo ufw allow 80/tcp sudo ufw allow 443/tcp sudo ufw reload

Для iptables настройка может выглядеть так:

sudo iptables -A INPUT -p tcp --dport 80 -j ACCEPT sudo iptables -A INPUT -p tcp --dport 443 -j ACCEPT

Если используется облачный хостинг или провайдер предоставляет собственный брандмауэр (например, в маршрутизаторе), убедитесь, что соответствующие порты открыты также на уровне сетевого оборудования.

Рекомендуется ограничивать доступ к административным интерфейсам и нестандартным портам по IP-адресам, используя фильтрацию в брандмауэре, чтобы исключить несанкционированные подключения. Это особенно актуально для RDP, SSH и панелей управления.

После настройки убедитесь в доступности сервиса с внешнего устройства, используя команду telnet или онлайн-утилиты проверки открытых портов. Отсутствие отклика может указывать на блокировку как на стороне сервера, так и на уровне маршрутизатора или провайдера.

Организация доступа через SSH-туннель

SSH-туннелирование позволяет безопасно пробросить локальный сервер во внешнюю сеть без необходимости изменения настроек маршрутизатора или открытия портов. Этот метод особенно полезен при ограниченном доступе к оборудованию или в условиях строгих сетевых политик.

Для настройки потребуется сервер с публичным IP-адресом (например, VPS) и доступ к нему по SSH. Локальный сервер подключается к удалённому и формирует обратный туннель, через который возможен доступ извне.

- На удалённом сервере (например, на VPS) убедитесь, что в

/etc/ssh/sshd_configразрешён параметрGatewayPorts yes. После изменения перезапустите SSH-службу:sudo systemctl restart sshd. - С локальной машины выполните команду:

ssh -R 8080:localhost:80 user@remote_hostЗдесь:

8080– порт на удалённой машине, через который будет доступен локальный сервер;localhost:80– адрес и порт локального сервера (например, веб-сервера);user@remote_host– SSH-доступ к удалённому серверу.

После подключения любой пользователь сможет получить доступ к локальному серверу по адресу http://remote_host:8080.

Если туннель необходимо поддерживать постоянно, используйте утилиты для управления сессиями:

- autossh – автоматически перезапускает SSH-соединение при обрыве;

- systemd – позволяет создать сервис, запускающий туннель как демон.

Пример systemd-сервиса для обратного SSH-туннеля:

[Unit]

Description=Reverse SSH Tunnel

After=network.target

[Service]

ExecStart=/usr/bin/ssh -N -R 8080:localhost:80 user@remote_host

Restart=always

[Install]

WantedBy=multi-user.target

Такой подход надёжен и не требует внесения изменений в конфигурацию сети или использования сторонних сервисов. Однако следует учитывать, что стабильность туннеля зависит от качества интернет-соединения и настройки целевого сервера.

Публикация сервера с помощью облачного реверс-прокси

Облачный реверс-прокси – промежуточный сервис, который принимает внешние запросы и перенаправляет их на локальный сервер, скрывая его реальный IP и упрощая доступ извне. Для организации такого решения часто используют платформы типа Cloudflare Tunnel, Ngrok, Caddy с плагинами или Cloudflare Argo.

Для запуска подключения необходимо на локальном сервере установить клиент прокси и авторизовать его в облачном сервисе. Клиент устанавливает исходящее соединение с прокси, что позволяет обойти ограничения NAT и фаервола без изменения настроек роутера.

Облачный реверс-прокси обеспечивает безопасный доступ, часто предлагая встроенное шифрование TLS и механизмы аутентификации. Это снижает риски раскрытия локальной инфраструктуры и защищает от прямых атак.

Для устойчивой работы сервиса важно настроить автоматический запуск клиента реверс-прокси и мониторинг его состояния. В большинстве случаев облачные решения предоставляют стабильные домены или позволяют использовать собственные домены с поддержкой SSL.

Минусом может стать зависимость от стороннего сервиса и ограничение бесплатных тарифов по трафику и количеству соединений. Для крупных проектов стоит рассмотреть платные планы или собственные решения с реверс-прокси на VPS.

Защита удалённого доступа с помощью шифрования и авторизации

Для безопасного доступа к локальному серверу из интернета необходимы комплексные меры шифрования и контроля доступа. Без них данные и учётные записи подвержены перехвату и взлому.

Основные методы защиты удалённого подключения:

- SSH (Secure Shell): обеспечивает защищённый канал для командного доступа и туннелирования. Используйте ключи SSH вместо паролей, ограничьте доступ по IP, отключите root-вход.

- VPN (Virtual Private Network): создаёт зашифрованный туннель между клиентом и сервером. Для локальных серверов рекомендуется OpenVPN или WireGuard с двухфакторной аутентификацией.

- TLS/SSL: шифрование веб-трафика и других протоколов. Для HTTP-сервисов настройте HTTPS с сертификатами от доверенных центров, например Let’s Encrypt.

Важные практики авторизации и аутентификации:

- Применяйте многофакторную аутентификацию (MFA), комбинируя пароль с токеном или биометрией.

- Используйте уникальные сложные пароли, регулярно обновляйте и храните их в менеджерах паролей.

- Настройте ограничение по IP и временные рамки доступа, если это возможно.

- Разграничивайте права пользователей, предоставляя минимально необходимые привилегии.

Для дополнительной безопасности рекомендуется:

- Активировать аудит и логирование попыток доступа, анализировать подозрительную активность.

- Регулярно обновлять программное обеспечение сервера и компонентов безопасности.

- Использовать fail2ban или аналогичные инструменты для автоматической блокировки подозрительных IP.

Вопрос-ответ:

Как можно обеспечить постоянный доступ к локальному серверу при динамическом IP-адресе у провайдера?

Для стабильного доступа к локальному серверу при динамическом IP используют службы динамического DNS (DDNS). Эти сервисы отслеживают изменения внешнего IP-адреса и автоматически обновляют соответствующую DNS-запись, позволяя обращаться к серверу по постоянному доменному имени. Настройка обычно включает регистрацию у провайдера DDNS и установку клиента на сервер или роутер, который будет передавать обновления IP-адреса.

Какие риски безопасности существуют при открытии локального сервера во внешнюю сеть и как их минимизировать?

Основные угрозы связаны с неавторизованным доступом, перебором паролей, уязвимостями в программном обеспечении и перехватом данных. Чтобы снизить риски, необходимо использовать шифрование трафика (например, TLS/SSL), надежные методы аутентификации, ограничить доступ по IP-адресам или с помощью VPN, своевременно обновлять серверное ПО и настроить брандмауэр для фильтрации входящих соединений. Также важно регулярно анализировать логи и проводить тесты на уязвимости.

Можно ли обойти ограничения провайдера, если он блокирует входящие соединения на стандартные порты?

Да, иногда помогает перенаправление трафика на нестандартные порты или использование туннелирования через SSH или VPN. Такие методы создают защищённый канал, по которому внешние клиенты получают доступ к серверу, обходя блокировки. Ещё один вариант — облачные реверс-прокси-сервисы, которые принимают входящие запросы и перенаправляют их на ваш локальный сервер через исходящее соединение.

Как настроить переадресацию портов на роутере для доступа к локальному серверу извне?

Необходимо зайти в веб-интерфейс маршрутизатора, найти раздел с настройками переадресации (Port Forwarding или Virtual Server), указать внутренний IP-адрес локального сервера и порт, на который поступают запросы. Затем задать внешний порт для перенаправления и протокол (TCP/UDP). После сохранения настроек нужно проверить, что порт открыт и сервер доступен из интернета, используя соответствующие онлайн-сервисы или команды.